La serie GCC6000 de Grandstream redefine la infraestructura de IT con dispositivos de convergencia que unen las tecnologías centrales de las que dependen las empresas para sus operaciones. El manejo de llamadas IP PBX, el routing VPN para implementaciones flexibles/híbridas, la seguridad del firewall de próxima generación y las redes, se combinan en un dispositivo todo en uno. Esta publicación de blog proporcionará una descripción general de alto nivel sobre la implementación de una solución de la serie GCC y sus componentes. Al leer esta publicación, comprenderá las características y funcionalidades de un dispositivo de la serie GCC y cómo aprovecharlas para sus clientes.

¿Busca un desglose técnico completo? Visite nuestro centro de documentación y acceda al manual de usuario del dispositivo GCC.

Descripción general del GCC

Un único dispositivo GCC, proporciona una inmensa cantidad de personalización para implementaciones pequeñas y medianas. Al ofrecer un conjunto de tecnología que alguna vez estuvo reservado para empresas con grandes presupuestos y equipos de IT, un GCC se puede implementar de manera fácil y asequible, para integrarse en una infraestructura de IT sin problemas. Las capacidades de un equipo GCC, se pueden dividir en los siguientes módulos, que es como están organizados en esta publicación de blog:

- Redes

- Firewall

- Nodo de red

- IP PBX

Se puede acceder a un dispositivo de convergencia GCC, a través de la GUI del navegador web o del sistema de gestión gratuito basado en la nube de Grandstream, Grandstream Device Management System (GDMS). Se recomienda utilizar GDMS para sus implementaciones de Grandstream, ya que viene con un conjunto de funciones para configurar, administrar y solucionar problemas de sus dispositivos que no están disponibles a través de la GUI del dispositivo.

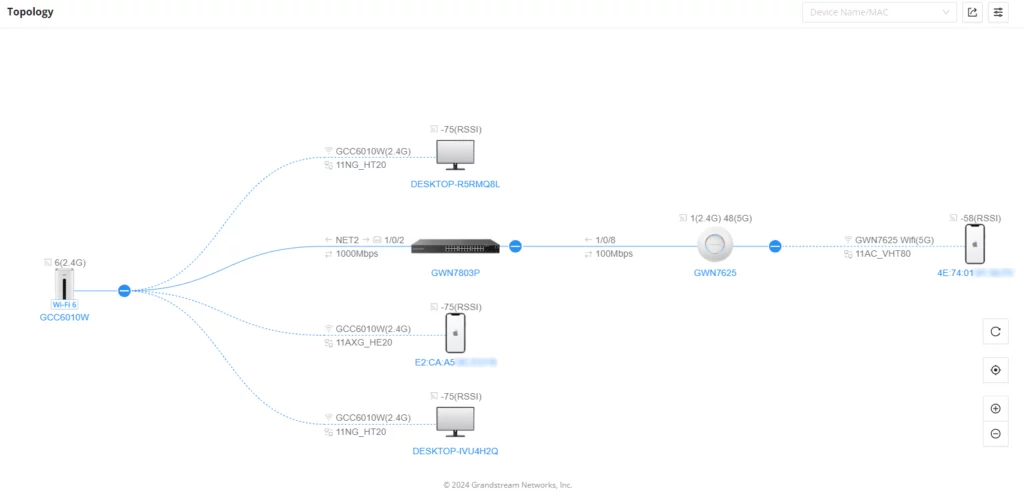

Antes de profundizar en cada módulo, es esencial comprender algunas de las configuraciones principales del sistema de la serie GCC. Primero, hay disponible una configuración de Topología que permite al administrador del sistema ver un mapa de red de todos los dispositivos conectados a un GCC. Esto es extremadamente útil al administrar dispositivos adicionales dentro de la red y durante el proceso de configuración de GCC. Las configuraciones básicas del sistema, como la programación del sistema, la administración de usuarios y las alertas por correo electrónico, deben configurarse antes de configurar su dispositivo.

Módulo de redes

Al configurar un dispositivo GCC, el módulo de redes es donde un administrador puede encontrar configuraciones vitales de infraestructura de IT, como configuraciones de WAN/LAN, creación de VLAN, administración de VPN, políticas de routing, funciones de QoS y más. Este módulo aporta importantes funciones de control de red y una profunda personalización del tráfico y los datos a una implementación. Esta sección destacará algunas de las funciones más importantes del módulo de redes y proporcionará una breve descripción general de cómo utilizarlas.

Configuración de red

Dentro del submenú de configuración de red, se pueden encontrar opciones de configuración de WAN, LAN y puerto. A través del menú de configuración de puertos, los usuarios pueden ajustar las configuraciones relacionadas con todos los puertos del dispositivo GCC. Esto incluye los puertos Gigabit Ethernet y los puertos SFP del dispositivo. Esto incluye control de flujo, velocidad, modos dúplex y si el puerto es LAN o WAN. El control de flujo también se puede configurar aquí. Los usuarios también podrán ajustar las capacidades PoE de los puertos, que sólo están disponibles en los modelos PoE. La configuración del puerto WAN se puede realizar a través del submenú WAN, que permite a los usuarios conectar los puertos a un módem DSL en nuestro router y permite la configuración de direcciones IPv4/IPv6 fijas.

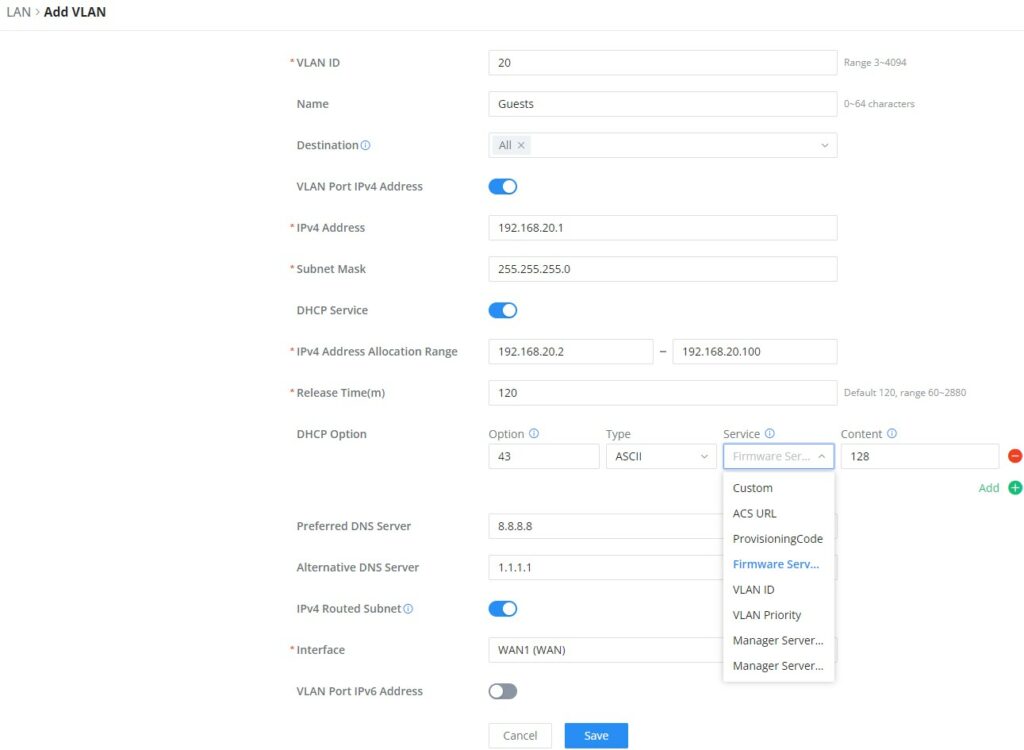

VLAN

La página de configuración de LAN contiene muchas funciones para implementaciones de red más complejas. Aquí es donde se puede encontrar la creación de VLAN. La creación de una VLAN proporciona a un grupo de dispositivos un conjunto estándar de requisitos que les permite comunicarse como si estuvieran conectados al mismo dominio de transmisión, independientemente de su ubicación física. Una VLAN tiene los mismos atributos que una LAN física, pero permite agrupar y aislar los dispositivos finales incluso si no están en el mismo switch de red físico. Dentro del menú de configuración de los ajustes del puerto VLAN, un usuario puede usar puertos LAN para permitir solo VLAN específicas en cada puerto. En conjunto, estas configuraciones permitirán que la red se segmente adecuadamente tanto para la seguridad general como para combinarse con funciones de QoS para ayudar a optimizar el rendimiento de la red.

VPN

Una característica fundamental para muchas implementaciones, la configuración de la red privada virtual (VPN) se utiliza para crear una conexión cifrada, lo que permite a los usuarios intercambiar datos a través de redes públicas o compartidas que actúan como clientes conectados a una red privada. Las VPN disponibles se pueden modificar dentro de sus respectivas configuraciones, sobre las cuales puede encontrar más información aquí. La serie GCC permite las siguientes VPN:

- PPTP: Cliente y servicio

- IPSec: sitio a sitio y cliente a sitio

- OpenVPN®: cliente y servidor

- L2TP: Cliente

- WireGuard®: servidor

Rutas de políticas y grupo de balanceo de carga

El usuario puede crear una ruta de política para balancear la carga o hacer una copia de seguridad (failover) entre 2 o más puertos WAN. Esta característica permite que un administrador de red tome decisiones de enrutamiento avanzadas para el tráfico que pasa a través del router y para un control de alta granularidad sobre las políticas que dictan el puerto WAN e incluso el tráfico VLAN. El tráfico controlado de esta manera se puede balancear entre múltiples VLAN. El routing estático también se puede ajustar dentro de este elemento del menú configurando manualmente las entradas de routing en lugar del tráfico de routing dinámico.

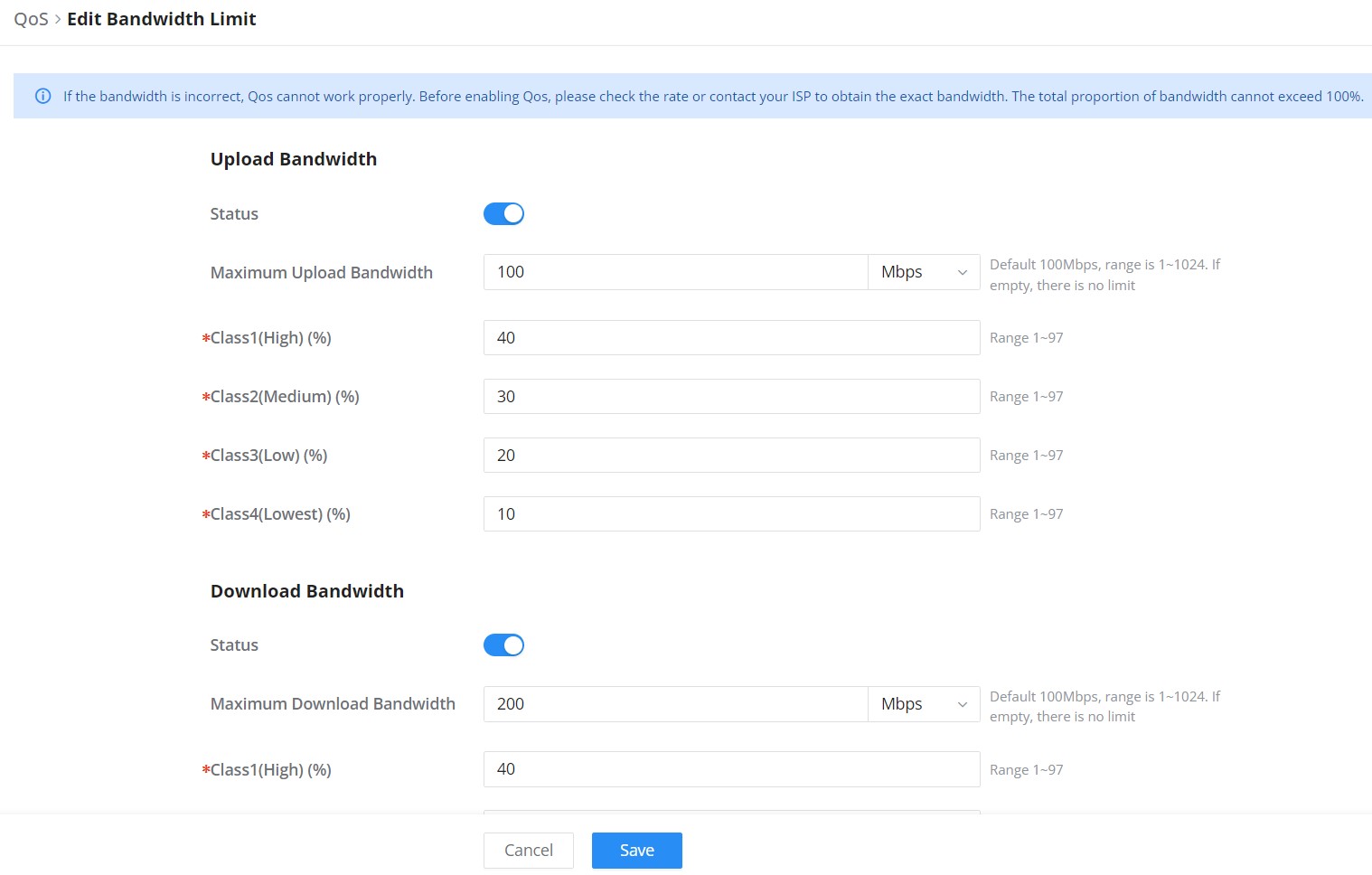

Calidad de servicio (QoS)

La configuración de QoS, permite priorizar el tráfico específico entre hosts WAN y LAN. Esto permite una personalización profunda de la red y garantiza el rendimiento de servicios específicos con un control finito sobre el uso limitado del ancho de banda. Esto es particularmente útil en implementaciones que ven grandes cambios en el uso del ancho de banda, como en implementaciones de hoteles. La configuración general de QoS permite asignar un porcentaje de ancho de banda de carga y descarga entre 4 clases que se pueden asignar a aplicaciones para determinar que tráfico de aplicaciones tendrá prioridad durante períodos de uso intensivo de la red. Las aplicaciones pueden tener sus clases asignadas en el submenú Clase de APLICACIÓN de QoS. Se pueden establecer reglas de clase adicionales basadas en las direcciones IP de origen y/o destino, así como en los puertos de origen y destino.

Límite de ancho de banda

Para un control de ancho de banda finito, se puede establecer y aplicar un límite máximo específico de carga y descarga a direcciones IP/MAC específicas o a un rango de direcciones IP. Una vez que se agrega una nueva regla de ancho de banda, un usuario puede elegir la dirección IP/dirección MAC para aplicar la restricción de ancho de banda. Después de esto, se puede establecer un máximo de carga y descarga. Por último, también se puede seleccionar un horario para que el límite de ancho de banda se ejecute solo durante momentos específicos.

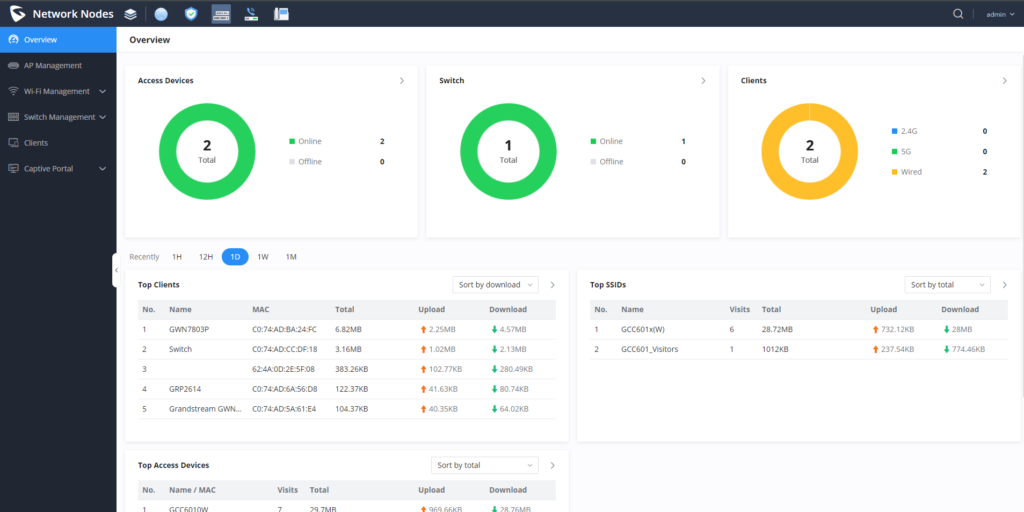

Nodos de red

En la gestión de redes, los nodos de red se refieren a dispositivos o componentes individuales, como switches y puntos de acceso, que forman la infraestructura interconectada que se monitorea. Estos nodos proporcionan puntos de datos para análisis, lo que ayuda a la plataforma de monitoreo a evaluar el estado, el rendimiento y la seguridad de la red general. Después de acceder a la interfaz de nodos de red de su GCC, la página web de descripción general proporcionará una vista general del rendimiento y la información de la red de su GCC. En esta sección, analizaremos las características esenciales con las que debe estar familiarizado dentro del módulo Nodo de red de GCC.

Gestión de puntos de acceso GWN

El punto de acceso GWN de Grandstream, se puede configurar y administrar completamente dentro del sistema de administración de dispositivos de Grandstream; alternativamente, también se pueden administrar directamente a través del GCC con su controlador integrado. Esto es útil cuando una implementación requiere que los dispositivos se configuren y administren localmente, lo que permite enviar las configuraciones desde el controlador AP del GCC a los puntos de acceso GWN para una administración centralizada. La gestión de los puntos de acceso GWN se puede realizar con gran profundidad. Desde el GCC puedes:

- Configurar el punto de acceso

- Actualizar el punto de acceso

- Eliminar el punto de acceso

- Reiniciar el punto de acceso

- Transferir el punto de acceso

- Asignar SSID al punto de acceso

- Localizar un punto de acceso

Para obtener más información sobre el controlador GWN integrado de la serie GCC, haga clic aquí.

Gestión de Wi-Fi

Dentro de este submenú del módulo Nodos de red, los usuarios pueden personalizar completamente los SSID, claves privadas precompartidas, radios, configuraciones de redes Mesh y listas de bloqueo en la red Wi-Fi. Al crear un nuevo SSID, se puede asociar con una VLAN dentro de las configuraciones del GCC. Además, la seguridad del acceso se puede configurar desde aquí y los portales cautivos se asocian con el SSID para el acceso del cliente. Se pueden realizar configuraciones avanzadas, como tiempo de espera de inactividad del cliente, programación para que el SSID esté disponible, límites de clientes inalámbricos y más, para una red totalmente personalizada. Las selecciones esenciales de Wi-Fi, como Band Steering, Airtime Fairness, ancho de canal, potencia de radio y más, se pueden encontrar en la configuración de Radio. Por último, la configuración de Mesh se puede encontrar en GCC dentro del submenú Administración de Wi-Fi. Para configurar correctamente los puntos de acceso GWN en una red Mesh, el usuario debe emparejar los puntos de acceso primero con el GCC y luego configurar el mismo SSID en los puntos de acceso.

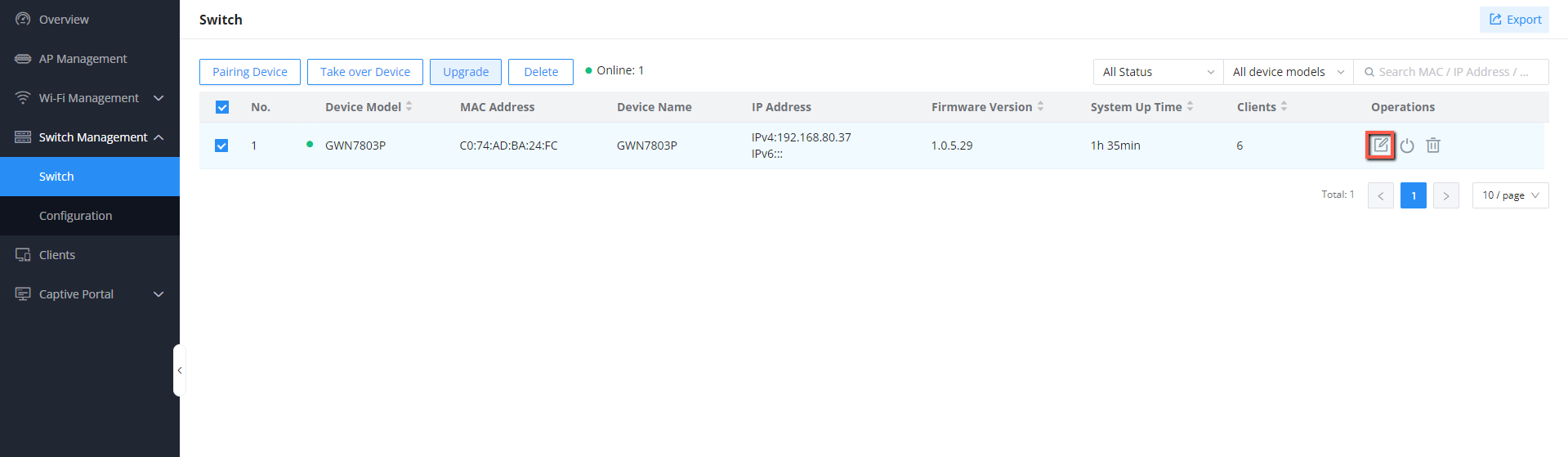

Gestión de switches

De la misma manera que los puntos de acceso GWN se pueden configurar, administrar y monitorear a través del controlador integrado del GCC, los switches GWN se pueden controlar a través de un dispositivo GCC. Esto incluye configurar, monitorear y optimizar switches para una asignación eficiente de recursos y resolución de problemas de red. La serie GCC simplifica la gestión de switches, lo que permite a las organizaciones adaptar su infraestructura de red de forma dinámica sin cambios físicos significativos en el hardware, mejorando la agilidad y permitiendo la prestación de servicios bajo demanda. Para obtener una lista de switches GWN actualmente compatibles y sus necesidades de firmware, visite nuestra página aquí.

La configuración del switch se puede realizar tanto de forma individual como global. Configuraciones como la ID de VLAN que utilizará el switch, la configuración de la dirección IPv4 estática o dinámica, la autenticación RADIUS y más se pueden configurar individualmente. Las configuraciones del switch global aplicarán sus parámetros en los dispositivos GWN dentro de la red. Esto incluye opciones detalladas de RADIUS, VLAN para snooping IGMP y snooping MLD, tamaño de Jumbo Frame y más. Por último, las opciones del submenú Perfil de puerto permiten a los usuarios aplicar muchas configuraciones a un puerto de switch GWN simultáneamente para realizar cambios y ajustes rápidos por lotes. Las velocidades, las VLAN nativas, el modo dúplex, el control de flujo, el aislamiento de puertos, el control de tormentas, la configuración de seguridad y más se pueden ajustar de forma masiva. Una vez que se crean la configuración/perfil del puerto, el usuario puede aplicarlo en un puerto de dispositivo GWN/grupo de dispositivos.

Personalización y gestión de clientes

Dentro del módulo Nodos de red, la página Clientes enumera todos los dispositivos y usuarios conectados actualmente o anteriores a diferentes subredes LAN con detalles como la dirección MAC, la dirección IP, el tiempo de duración, la información de carga y descarga, etc. Los dispositivos cliente no sólo podrá ser monitoreado aquí, sino que también tendrá acceso a la red ajustada y optimizada desde esta página. Esto incluye establecer un ancho de banda máximo de carga y descarga, un cronograma para estas limitaciones, VLAN para los dispositivos y configurar su IP estática.

Portal Cautivo

La función Portal cautivo en el GCC601x ayuda a definir una página de destino (página web) que se muestra en los navegadores de los clientes Wi-Fi cuando intentan acceder a Internet. Una vez conectados, los clientes de Wi-Fi se verán obligados a ver e interactuar con esa página de destino antes de que se les otorgue acceso a Internet. Los portales cautivos brindan un sólido conjunto de opciones de personalización que se pueden aprovechar para brindar una experiencia refinada para cualquier implementación inalámbrica. Puede encontrar más información sobre la creación del portal cautivo aquí.

Firewall

Los dispositivos GCC tienen capacidades integrales de firewall que pueden aprovecharse para proteger las redes de amenazas externas e internas. Desde defensas DoS hasta control avanzado de contenido y filtrado de aplicaciones, las características de este módulo giran en torno al mantenimiento de una infraestructura de IT segura.

Política de Firewall

Las políticas y reglas de datos pueden afectar el manejo del tráfico entrante por parte del GCC. Las reglas de entrada se pueden configurar para filtrar el tráfico a grupos de redes o puertos WAN y aplicar configuraciones como aceptar ese tráfico, negarlo y descartar los paquetes. Las reglas de reenvío permiten que el dispositivo GCC permita el tráfico entre diferentes grupos e interfaces WAN/VLAN/VPN, lo que permite a la red reenviar el tráfico de un grupo de origen específico a otro. Por último, la traducción de direcciones de red (NAT) avanzada permite el mapeo SNAT y DNAT de direcciones privadas o internas a direcciones IP públicas o viceversa.

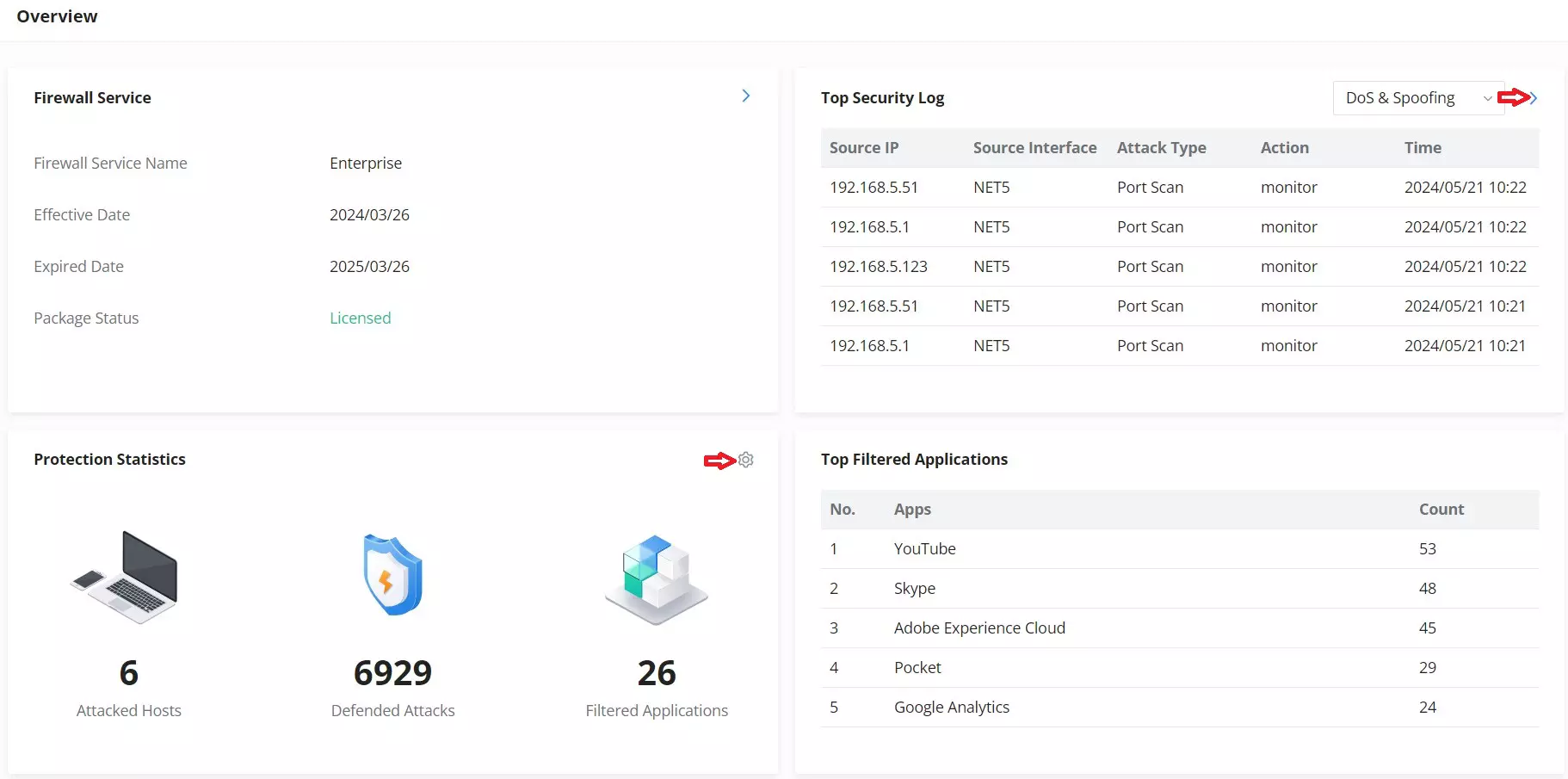

Defensa de seguridad y antimalware

Dentro de estos dos submenús en el módulo Firewall, se puede configurar y personalizar la defensa DoS. Las defensas contra flood attack, UDP, ICMP y ACK se pueden alternar junto con varias defensas contra ataques de paquetes anormales. También se pueden establecer umbrales con estas defensas, lo que permite un mayor nivel de personalización para cuando la defensa contra ataques se activa y comienza a bloquear paquetes. La sección de defensa contra la suplantación de identidad ofrece varias contramedidas a las diversas técnicas de suplantación de identidad, como bloquear las respuestas ARP con direcciones MAC de origen inconsistentes. Una vez que se activa el antimalware, se puede configurar la profundidad del paquete de datos. Cuanto mayor sea la profundidad, mayor será la tasa de detección y el consumo de CPU. Hay tres niveles de profundidad: bajo, medio y alto. Los usuarios pueden consultar los archivos escaneados y las estadísticas de detección de virus en la página de descripción general. A través de la biblioteca de firmas de virus, los usuarios pueden actualizar manualmente su biblioteca antimalware o ajustar la frecuencia con la que se actualiza (de forma predeterminada, esto ocurre aleatoriamente entre las 00:00 y las 06:00 todos los días).

Prevención de intrusiones

El Sistema de prevención de intrusiones (IPS) y el Sistema de detección de intrusiones (IDS) son mecanismos de seguridad que monitorean el tráfico de la red en busca de actividades sospechosas e intentos de acceso no autorizados. IDS identifica posibles amenazas a la seguridad mediante el análisis de paquetes y registros de red, mientras que IPS previene activamente estas amenazas bloqueando o mitigando el tráfico malicioso en tiempo real. IPS e IDS proporcionan un enfoque en capas para la seguridad de la red, ayudando a proteger contra ataques cibernéticos y salvaguardar la información confidencial. Una botnet es una red de computadoras comprometidas, infectadas con malware y controladas por un actor malicioso, que generalmente se utiliza para llevar a cabo ciberataques a gran escala o actividades ilícitas.

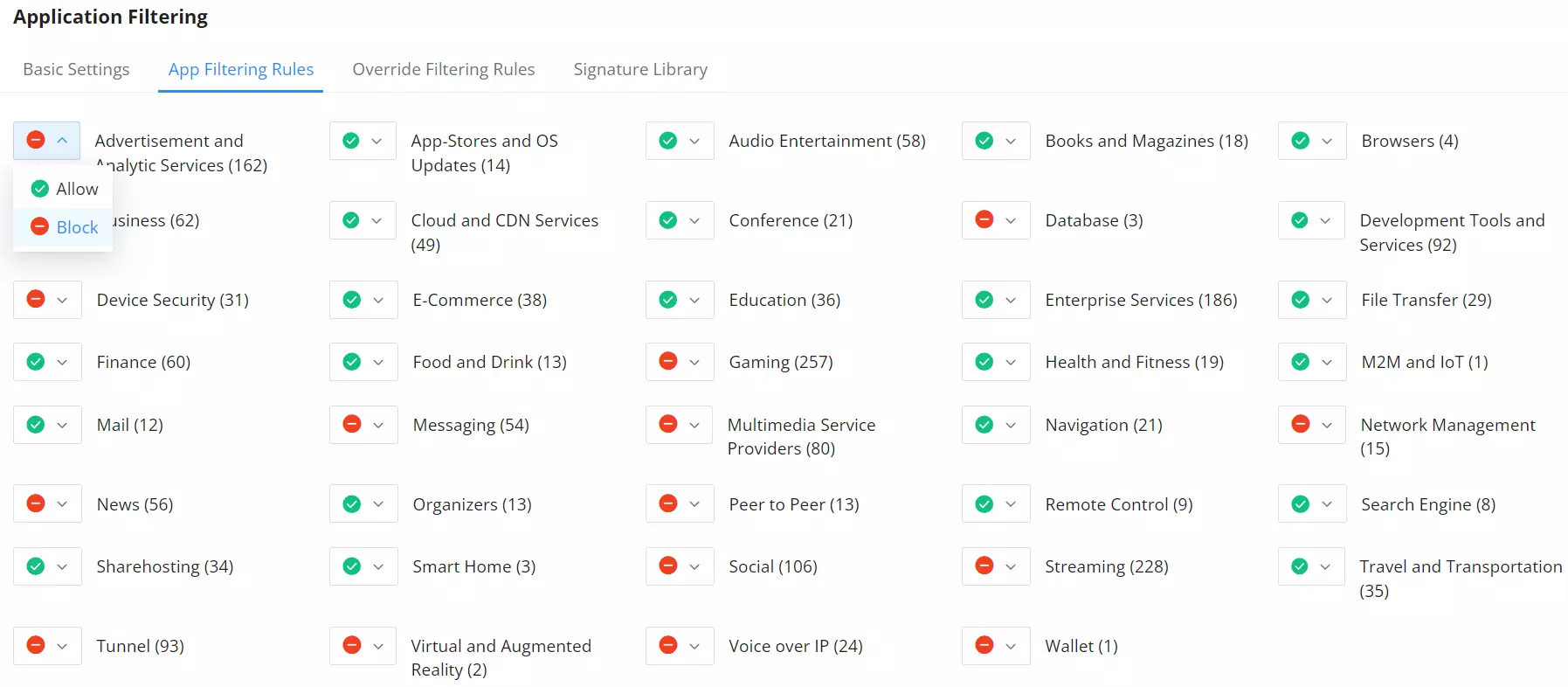

Control de contenido

Al utilizar filtros basados en DNS, URL, palabras clave y aplicaciones, la configuración de control de contenido puede crear un conjunto finito de reglas que bloquearán el tráfico de los usuarios, evitando que los usuarios internos accedan a sitios y aplicaciones potencialmente peligrosos o maliciosos. Dentro de estas configuraciones, se puede definir el filtrado web para evitar URL específicas o categorías enteras de sitios web. El filtrado de palabras clave también se puede aprovechar para evitar que se acceda a cualquier sitio web que utilice esa palabra clave. El filtrado de aplicaciones se puede utilizar para impedir el acceso desde conjuntos completos de servicios web y sitios web. Estos podrían ser servicios auxiliares de igual a igual, aplicaciones de transferencia de archivos o sitios web sociales.

IP PBX

Finalmente, el módulo IP PBX es donde el usuario puede configurar y administrar las funciones de colaboración y manejo de llamadas de los dispositivos de la serie GCC. Esto incluye configuración de extensión/troncal, grupos de extensión, rutas entrantes y salientes, respuesta de voz interactiva (IVR), correo de voz, capacidades de call center, grupos de timbre, funciones de paging/intercomunicador y más. Si está familiarizado con nuestra serie UCM de IP PBX, GCC tiene casi todas las mismas funciones y personalizaciones disponibles. Las funciones de IP PBX son tan sólidas que es demasiado para analizarlas en esta publicación de blog. Si desea obtener más información al respecto, puede visitar nuestra página de documentación aquí.

Además, Grandstream ofrece un paquete de expansión único y complementos para el módulo IP PBX de la serie GCC6000 para aumentar su número máximo de usuarios y llamadas simultáneas. Para obtener más información, visite nuestra página de planes aquí.

Más sobre la serie GCC de dispositivos de convergencia

La serie GCC6000 ofrece una solución completa de infraestructura de IT para pequeñas y medianas empresas y verticales de implementación que no se pueden encontrar en ningún otro lugar. Creamos la herramienta de demostración de GCC para que pueda explorar las características y capacidades de GCC. Puede acceder al entorno de demostración visualmente interactivo haciendo clic aquí y escribiendo "Admin" como nombre de usuario y contraseña.

¿Está listo para dar el siguiente paso y comenzar a implementar soluciones de convergencia de la serie GCC para sus clientes? A través de nuestra página Contáctenos, puede comunicarse con nuestro equipo de ventas y conectarse con un distribuidor para su área.